Come l’entrata in vigore della NIS2 nel manufacturing rafforzerà la cybersecurity della supply chain e non solo

La NIS2 (Network and Information Security Directive 2) è la seconda direttiva dell'Unione Europea (UE) focalizzata sulla sicurezza delle reti e dei sistemi informativi, concepita per rispondere alle crescenti minacce informatiche e agli attacchi sempre più complessi che mettono a rischio la sicurezza digitale in Europa. Questa direttiva, che aggiorna e migliora la NIS del 2016, riflette le lezioni apprese negli ultimi anni e affronta le nuove sfide del contesto digitale.

Introdotta nel dicembre 2020 come parte della Strategia di Sicurezza Cibernetica dell'UE, la NIS2 si inserisce nel quadro più ampio del Digital Europe Program e del Recovery Plan for Europe, mirati a costruire un'Europa digitale più sicura e resiliente. La direttiva è stata ufficialmente approvata nel novembre 2022 e gli Stati membri sono tenuti a completare il recepimento della NIS2 nel diritto nazionale entro ottobre 2024 (Decreto Legislativo n. 138 pubblicato nella Gazzetta Ufficiale del primo ottobre 2024).

Indice degli argomenti

Obiettivi principali della NIS2

- Rafforzare la resilienza cibernetica dell'UE: questo obiettivo fondamentale implica che Stati membri e organizzazioni europee si preparino meglio per prevenire, rilevare, rispondere e recuperare da attacchi informatici. La standardizzazione delle misure di sicurezza informatica in tutta l'UE è cruciale per una difesa efficace.

- Ampliamento della portata della direttiva: a differenza della precedente NIS1, che si concentrava principalmente sui "fornitori di servizi essenziali", la NIS2 estende la sua applicazione a un numero significativamente più ampio di settori, tra cui sanità, pubblica amministrazione, finanza, servizi digitali, servizi postali e produzione. Questo ampliamento riflette la crescente dipendenza della società dalle tecnologie digitali e la necessità di proteggere settori strategici, riconoscendo che la sicurezza cibernetica è un tema trasversale a tutti i settori economici.

- Miglioramento della cooperazione e coordinamento tra Stati membri: un aspetto chiave della NIS2 è il rafforzamento della cooperazione tra autorità nazionali, che dovranno condividere informazioni, coordinare le loro azioni e adottare un approccio collettivo nella gestione degli incidenti di sicurezza informatica. Questo è particolarmente rilevante in un'epoca in cui i cyber-attacchi non conoscono confini, propagandosi rapidamente da un paese all'altro.

Chi è interessato dalla NIS2?

La NIS2 si applica a due categorie di soggetti:

- Operatori di servizi essenziali (OSE): settori come energia, trasporti, sanità, acqua potabile, infrastrutture digitali e banche. Questi settori erano già coperti dalla NIS1, ma ora saranno soggetti a norme più rigorose.

- Fornitori di servizi digitali critici: inclusi fornitori di cloud, fornitori di servizi di comunicazione elettronica, piattaforme di social media, motori di ricerca online e altre entità la cui infrastruttura è considerata fondamentale per il funzionamento sicuro del mercato digitale europeo.

La direttiva si applica sia alle grandi imprese che alle PMI (piccole e medie imprese) che operano nei settori considerati critici.

Impatto della NIS2 nel settore Manufacturing

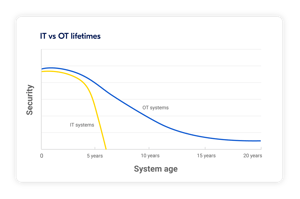

Il settore manufacturing è particolarmente colpito dalla NIS2, vista la sua crescente digitalizzazione e dipendenza dalle tecnologie avanzate. Con l'incremento dell'Industria 4.0 e l'integrazione di sistemi IoT (Internet of Things), i costruttori di macchine si trovano a fronteggiare sfide significative. La NIS2 introduce obblighi e misure specifiche che mirano a migliorare la sicurezza informatica all'interno del settore, rafforzando la resilienza delle aziende e delle catene di fornitura.

Di seguito, esploriamo come la NIS2 influenzerà questo settore:

- Estensione degli obblighi di conformità: la NIS2 richiede che le aziende manifatturiere, in particolare quelle che producono beni essenziali (settore farmaceutico, alimentare, chimico o delle apparecchiature elettroniche), si adeguino a normative più severe sulla sicurezza informatica. Gli obblighi della NIS2 comprendono l'adozione di misure di gestione del rischio, nonché strategie di protezione contro le minacce cibernetiche. Questo implica l'allineamento alle normative europee e nazionali per garantire la sicurezza delle operazioni.

-

Miglioramento della gestione del rischio cibernetico: le aziende sono obbligate a effettuare valutazioni di rischio periodiche, identificare vulnerabilità e implementare misure di sicurezza adeguate. È essenziale sviluppare piani di risposta agli incidenti e strategie per limitare i danni in caso di attacchi, come quelli di ransomware (virus che prevedono un riscatto). Ad esempio, i produttori possono adottare una rete di monitoraggio in tempo reale per rilevare attacchi in corso.

-

Sicurezza della supply chain: un aspetto cruciale della NIS2 è la sicurezza della supply chain (catena di approvvigionamento). I costruttori di macchine devono garantire che anche i fornitori di componenti rispettino elevati standard di sicurezza. Ciò richiede audit approfonditi e contratti con clausole di sicurezza. Le aziende possono implementare processi di valutazione della sicurezza per i fornitori, in modo da minimizzare i rischi.

- Responsabilità aziendale e del management: la NIS2 stabilisce che i dirigenti delle aziende manifatturiere abbiano un ruolo diretto nella governance della cyber security. Questo comporta responsabilità ben definite, inclusa la possibilità di sanzioni in caso di inadempienze, come previsto nella NIS2. Le aziende del settore manifatturiero possono quindi organizzare sessioni di formazione per il management sulle normative e le best practices della sicurezza.

- Sanzioni della NIS2 e rischi reputazionali: le sanzioni previste dalla NIS2 per la non conformità possono arrivare fino a 10 milioni di euro o al 2% del fatturato globale annuale. Inoltre, un attacco informatico o una violazione della NIS2 possono avere effetti devastanti anche sulla reputazione aziendale, compromettendo la fiducia di clienti e partner commerciali. È consigliabile creare un piano di comunicazione di crisi per affrontare eventuali incidenti.

- Resilienza operativa e continuità produttiva: le aziende devono adottare misure per garantire la resilienza operativa. Ciò include strategie di backup e ripristino per minimizzare l'impatto di attacchi informatici, un aspetto cruciale per evitare significative perdite economiche. Un esempio pratico è l'implementazione di un sistema di disaster recovery che consenta una rapida ripresa delle attività.

- Innovazione e adozione di nuove tecnologie: L'integrazione di tecnologie avanzate come l'IoT industriale e l'intelligenza artificiale presenta rischi, ma anche opportunità. Le aziende manifatturiere, così come previsto nella NIS2, devono implementare misure di sicurezza che mitigano i rischi associati all'uso di queste tecnologie, come l'adozione di protocolli di crittografia avanzati o strategie di backup per proteggere i dati sensibili ed evitare un fermo della produzione con evidenti ricadute finanziarie. Questo tipo di misure richieste dalla NIS2 garantiscono che le aziende, del settore manufacturing ma non solo, aumentino la propria resilienza operativa.

Scadenze da considerare

Con l'entrata in vigore della NIS2 in Italia, ci sono scadenze importanti da tenere a mente:

- Entro il 18 ottobre 2024 gli Stati membri devono procedere al recepimento della NIS2 nel proprio ordinamento nazionale.

- Dal 1° gennaio al 28 febbraio di ogni anno (a partire dal 2025), le aziende devono registrarsi o aggiornare la propria registrazione sulla piattaforma designata dall'Agenzia per la cybersicurezza nazionale (ACN).

- Dal 15 aprile al 31 maggio di ogni anno (a partire dal 2025), le aziende devono aggiornare tutte le informazioni rilevanti per la gestione della sicurezza informatica e la prevenzione degli incidenti. Inoltre, esiste l’obbligo di valutazione del rischio secondo la direttiva NIS2, che richiede un approccio sistematico per garantire la protezione delle risorse critiche.

Ciò implica:

- Identificare le risorse informatiche essenziali, come sistemi, dati, applicazioni e infrastrutture.

- Valutare le minacce potenziali (fisiche, cibernetiche, naturali e umane) che potrebbero compromettere la sicurezza di queste risorse.

- Determinare l'impatto potenziale di un eventuale incidente di sicurezza sulle risorse e sull'operatività dell'organizzazione.

NIS2: cosa devono fare i fornitori di macchine per la conformità – esempi pratici e misure di sicurezza

Valutazione dei rischi e compliance

I fornitori devono condurre una valutazione dei rischi per identificare vulnerabilità nei loro sistemi e processi produttivi. Devono anche verificare la conformità degli obblighi previsti dalla NIS2.

Esempio pratico: implementare un audit annuale della sicurezza informatica per identificare e mitigare le vulnerabilità. Utilizzare strumenti di scansione automatizzati per rilevare debolezze nei sistemi e nelle reti.

Implementazione di misure di sicurezza

Adottare misure tecniche e organizzative per proteggere i sistemi informatici, come firewall, sistemi di rilevamento delle intrusioni e crittografia.

Esempio pratico: adottare sistemi che supportino l'autenticazione a più fattori (come i codici OTP) per garantire che solo le persone realmente autorizzate accedano ad una risorsa software.

Formazione del personale

Formare il personale sui protocolli di sicurezza e le procedure da seguire in caso di attacco informatico.

Esempio pratico: organizzare workshop regolari per il personale, includendo simulazioni di attacchi informatici (phishing, ransomware) per addestrare i dipendenti a riconoscere e rispondere adeguatamente.

Sicurezza della supply chain

Stabilire requisiti di sicurezza per i fornitori e collaboratori, assicurando che anche le loro pratiche siano in linea con la NIS2.

Esempio pratico: condurre audit di sicurezza sui fornitori chiave, richiedendo documentazione su come gestiscono la sicurezza informatica. Stabilire clausole contrattuali che impongano misure di sicurezza specifiche.

Piano di risposta agli incidenti

Sviluppare un piano di risposta agli incidenti che delinei procedure chiare in caso di attacchi informatici.

Esempio pratico: creare un team di risposta agli incidenti che possa reagire rapidamente a qualsiasi violazione della sicurezza, includendo ruoli e responsabilità chiari per ogni membro del team.

Monitoraggio e reporting

Stabilire procedure di monitoraggio continuo e reporting per rilevare e rispondere a incidenti di sicurezza.

Esempio pratico: utilizzare strumenti di analisi dei dati per monitorare il traffico di rete e generare report mensili sui potenziali rischi e sulle azioni intraprese per mitigarli.

Aggiornamento tecnologico

Investire in tecnologie di sicurezza aggiornate per rimanere al passo con le minacce emergenti.

Esempio pratico: adottare soluzioni di cybersecurity basate su cloud che offrono aggiornamenti automatici e protezione in tempo reale contro le minacce, garantendo che le difese siano sempre al massimo livello.

In un contesto in cui la digitalizzazione del settore manufacturing è in continua espansione, i fornitori di macchine devono prendere seriamente le implicazioni della NIS2. L'implementazione di misure di sicurezza robuste e la formazione continua del personale sono essenziali per garantire la conformità e la resilienza alle minacce informatiche.Il supporto di partner esperti come IXON può essere di grande valore, con soluzioni progettate per garantire sicurezza e conformità. IXON aiuta le aziende a fronteggiare le sfide imposte dalla NIS2, rendendo più semplice l’adozione delle misure necessarie per proteggere la propria infrastruttura digitale. Scegliendo un approccio pratico di questo tipo, le aziende del manufacturing possono non solo soddisfare i requisiti normativi, ma anche proteggere la loro reputazione e quella dei loro partner commerciali.

Scarica la IXON Security Guide